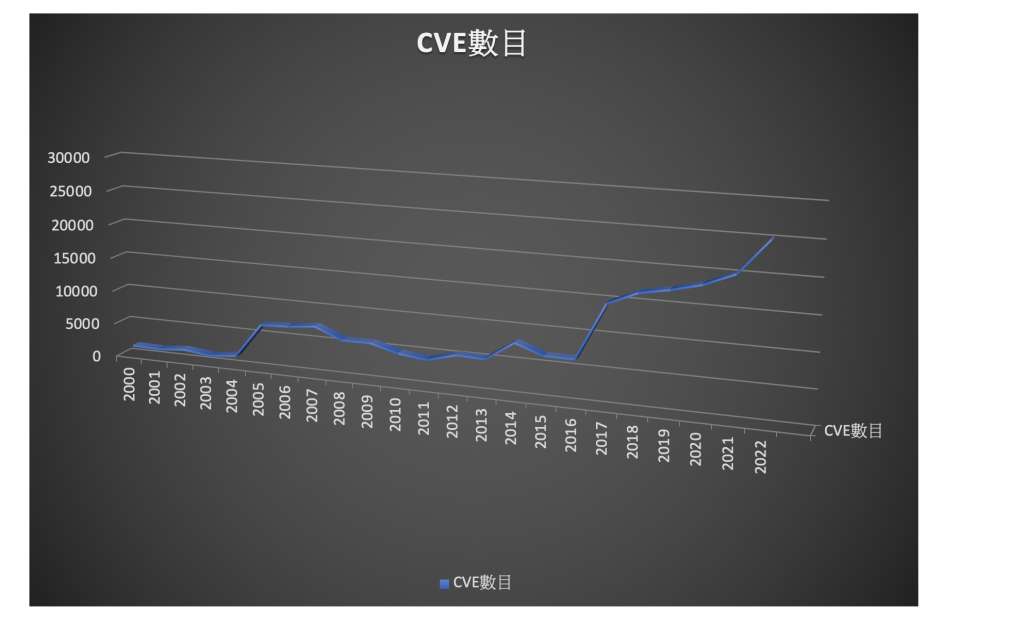

愈來愈多企業的敏感資訊被駭並放到暗網上販賣、商業機密被競爭對手取得。許多人都有一買完網路商店就接到詐騙電話的不良經驗。這些都很可能是駭客所為。根據CVE統計報告,已發佈的漏洞數目,呈現愈來愈多的趨勢:

然而,內部系統的安全性往往是企業較易疏忽的一環。駭客可能使用以下方法取得內網權限:社交工程、無線網路、VPN(Virtual Private Network)感染、病毒傳播、外部滲透內網再由內網滲透等等。更有甚者,內部不肖員工可能利用系統的漏洞,竊取公司、其他同仁或上級的敏感資訊。過去曾爆發國內警察機關因為員警使用P2P軟體,導致報案記錄和筆錄檔案透過續傳分享而外洩(https://www.ithome.com.tw/news/43060);日本發生過P2P軟體Winny,大量洩漏重要軍事情報以及個人稅籍、病歷、交易資料等重大資安事件(https://www.ithome.com.tw/news/35963);美國政府發生個資外洩事件,被竊資料包括聯邦政府雇員、軍人、情報人員、政府包商,影響超過2200萬人(https://www.cw.com.tw/article/5124929)。相關案例多不勝數。

基於其所造成的影響度和普及性,內網的檢測是必要且勢在必行的,而做滲透測試時應考量已取得內網權限的狀況。其中一項目的,是確認攻擊者是否能在內網取得敏感資訊,並將相關資訊利用各種方式傳出去(例如: HTTP、FTP、SSH, etc.)。

光盾已為無數各國金融、大型企業、製造業進行此類檢測,並發現絕大多數企業並沒有有效防止此類問題。滲透測試採取駭客的角度,檢驗網路服務系統的安全防護措施是否有效、各項安全政策是否貫徹落實,另一方面可以讓潛在的安全風險以真實事件的方式突顯出來,而有助於提高相關人員的資安水平。在測試結束後,可立即進行安全防護修補作業,徹底解決安全防護的問題,以有效防止真實資安事件發生。資安防護是刻不容緩的,隨著國內外個資觀念的強化與落實,一旦發生資安事件,所造成的損失遠遠超過防護成本,更甚者無形的商譽損失將難以彌補。

回到光盾滲透測試介紹。